febrianrz / laravel-keycloak-guard

🔑 Laravel 的简单 Keycloak 守卫

Requires

- php: ^8.0

- firebase/php-jwt: ^6.3

Requires (Dev)

- friendsofphp/php-cs-fixer: ^3.10

- nunomaduro/collision: ^6.3

- orchestra/testbench: ^7.7

- pestphp/pest: ^1.22

- phpunit/phpunit: ^9.5

This package is auto-updated.

Last update: 2024-09-20 18:23:46 UTC

README

为 Laravel 提供简单的 Keycloak 守卫

此包帮助您在基于从 Keycloak 服务器 生成的 JWT 令牌的 Laravel API 上进行用户认证。

要求

✔️ 我正在使用 Laravel 构建一个 API。

✔️ 我将不会使用 Laravel Passport 进行认证,因为 Keycloak 服务器将完成这项工作。

✔️ 前端是一个独立的项目。

✔️ 前端用户将直接在 Keycloak 服务器 上进行认证以获取 JWT 令牌。这个过程与 Laravel API 无关。

✔️ 前端保留从 Keycloak 服务器获取的 JWT 令牌。

✔️ 前端使用该令牌向 Laravel API 发送请求。

💔 如果您的应用程序不符合这些要求,可能您正在寻找 https://socialiteproviders.com/Keycloak 或 https://github.com/Vizir/laravel-keycloak-web-guard

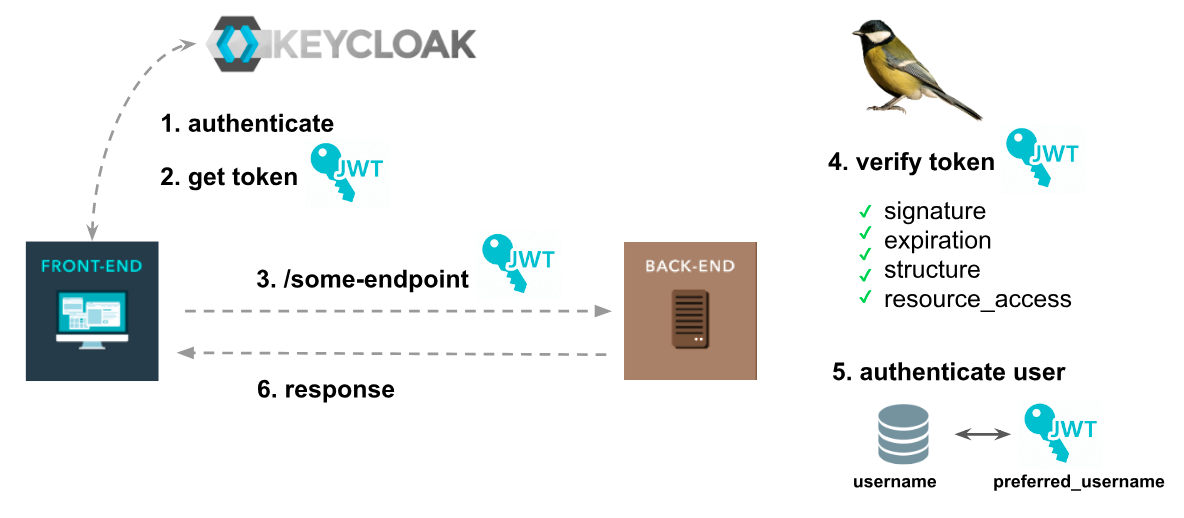

流程

-

前端用户在 Keycloak 服务器上认证

-

前端用户获取 JWT 令牌。

-

在另一个时刻,前端用户使用该令牌向 Laravel API 上的受保护端点发送请求。

-

Laravel API(通过

Keycloak 守卫)处理它。- 验证令牌签名。

- 验证令牌结构。

- 验证令牌过期时间。

- 验证我的 API 是否允许从令牌中进行

资源访问。

-

如果一切正常,然后在数据库中查找用户并在我的 API 上进行认证。

-

可选地,用户可以在 API 用户数据库中创建/更新。

-

返回响应

安装

Laravel / Lumen

需要此包

composer require robsontenorio/laravel-keycloak-guard

Lumen 仅限

在您的 bootstrap 应用文件 bootstrap/app.php 中注册提供者

在文件的底部 "注册服务提供者" 部分添加以下行。

$app->register(\KeycloakGuard\KeycloakGuardServiceProvider::class);

对于外观,在您的 bootstrap 应用文件 bootstrap/app.php 中取消注释 $app->withFacades();

配置

Keycloak 守卫

⚠️ 当编辑 .env 时,请确保所有字符串 都被修剪。

# Publish config file php artisan vendor:publish --provider="KeycloakGuard\KeycloakGuardServiceProvider"

✔️ realm_public_key

必需。

Keycloak 服务器领域公钥(字符串)。

如何获取领域公钥? 点击 "领域设置" > "密钥" > "算法 RS256" 行 > "公钥" 按钮

✔️ load_user_from_database

必需。默认为 true。

如果您没有 users 表,您必须禁用此选项。

它从数据库中获取用户并将值填充到认证用户对象中。如果启用,它将与 user_provider_credential 和 token_principal_attribute 一起工作。

✔️ user_provider_custom_retrieve_method

默认为 null。

如果您有一个 users 表,并且希望根据令牌对其进行更新(创建或更新用户),您可以在自定义 UserProvider 上调用一个自定义方法,这将代替 retrieveByCredentials 被调用,并将接收完整的解码令牌作为参数,而不仅仅是凭据(默认情况下)。这将允许您在匹配并传递已认证的用户对象之前,根据包含在(有效的)访问令牌中的所有信息自定义与数据库交互的方式。有关自定义 UserProvider 的更多信息,请参阅 Laravel 的文档。

显然,如果使用此功能,将为 user_provider_credential 和 token_principal_attribute 定义的值将被忽略。

✔️ user_provider_credential

必需。默认为 username。

包含用户唯一标识符的 "users" 表中的字段(例如:用户名、电子邮件、昵称)。在认证过程中,这将与 token_principal_attribute 属性进行对比。

✔️ token_principal_attribute

必需。默认为 preferred_username。

包含用户标识符的 JWT 令牌属性。在认证过程中,这将与 user_provider_credential 属性进行对比。

✔️ append_decoded_token

默认为 false。

将完整的解码 JWT 令牌附加到已认证的用户上($user->token)。如果您需要知道由 JWT 令牌持有的角色、组和其他用户信息,则非常有用。即使选择 false,您也可以使用 Auth::token() 获取它,请参阅 API 部分。

✔️ allowed_resources

必需.

通常您的 API 应该处理一个 resource_access。但是,如果您处理多个,只需使用由 API 接受的允许资源的逗号分隔列表即可。此属性将在认证过程中与 JWT 令牌的 resource_access 属性进行对比。

✔️ ignore_resources_validation

默认为 false.

完全禁用资源验证。它将 忽略 allowed_resources 配置。

✔️ leeway

默认为 0.

您可以添加一个宽容度来考虑签名服务器和验证服务器之间的时钟偏差。如果您遇到类似 "Cannot handle token prior to " 的问题,请尝试将其设置为 60(秒)。

✔️ input_key

默认为 null。

默认情况下,此包将始终首先查找 Bearer 令牌。此外,如果启用此选项,则它将尝试从这个自定义请求参数中获取令牌。

// keycloak.php 'input_key' => 'api_token' // If there is no Bearer token on request it will use `api_token` request param GET $this->get("/foo/secret?api_token=xxxxx") POST $this->post("/foo/secret", ["api_token" => "xxxxx"])

Laravel Auth

在 config/auth.php 中进行更改

... 'defaults' => [ 'guard' => 'api', # <-- For sure, i`m building an API 'passwords' => 'users', ], .... 'guards' => [ # <!----- # Make sure your "api" guard looks like this. # Newer Laravel versions just removed this config block. # ----> 'api' => [ 'driver' => 'keycloak', 'provider' => 'users', ], ],

Laravel 路由

只需在 routes/api.php 中保护一些端点即可完成!

// public endpoints Route::get('/hello', function () { return ':)'; }); // protected endpoints Route::group(['middleware' => 'auth:api'], function () { Route::get('/protected-endpoint', 'SecretController@index'); // more endpoints ... });

Lumen 路由

只需在 routes/web.php 中保护一些端点即可完成!

// public endpoints $router->get('/hello', function () { return ':)'; }); // protected endpoints $router->group(['middleware' => 'auth'], function () { $router->get('/protected-endpoint', 'SecretController@index'); // more endpoints ... });

API

简单的 Keycloak 守卫实现了 Illuminate\Contracts\Auth\Guard。因此,所有 Laravel 默认方法都将可用。

默认 Laravel 方法

check()guest()user()id()validate()setUser()

Keycloak 守卫方法

令牌

token() 从已认证用户返回完整的解码 JWT 令牌。

$token = Auth::token() // or Auth::user()->token()

角色

hasRole('some-resource', 'some-role') 检查已认证用户是否在 resource_access 上具有角色

// Example decoded payload 'resource_access' => [ 'myapp-backend' => [ 'roles' => [ 'myapp-backend-role1', 'myapp-backend-role2' ] ], 'myapp-frontend' => [ 'roles' => [ 'myapp-frontend-role1', 'myapp-frontend-role2' ] ] ]

Auth::hasRole('myapp-backend', 'myapp-backend-role1') // true Auth::hasRole('myapp-frontend', 'myapp-frontend-role1') // true Auth::hasRole('myapp-backend', 'myapp-frontend-role1') // false

hasAnyRole('some-resource', ['some-role1', 'some-role2']) 检查已认证用户是否在 resource_access 上具有任何角色

Auth::hasAnyRole('myapp-backend', ['myapp-backend-role1', 'myapp-backend-role3']) // true Auth::hasAnyRole('myapp-frontend', ['myapp-frontend-role1', 'myapp-frontend-role3']) // true Auth::hasAnyRole('myapp-backend', ['myapp-frontend-role1', 'myapp-frontend-role2']) // false

作用域

示例解码负载

{

"scope": "scope-a scope-b scope-c",

}

scopes() 获取所有用户作用域

array:3 [ 0 => "scope-a" 1 => "scope-b" 2 => "scope-c" ]

hasScope('some-scope') 检查已认证用户是否具有作用域

Auth::hasScope('scope-a') // true Auth::hasScope('scope-d') // false

hasAnyScope(['scope-a', 'scope-c']) 检查已认证用户是否具有任何作用域

Auth::hasAnyScope(['scope-a', 'scope-c']) // true Auth::hasAnyScope(['scope-a', 'scope-d']) // true Auth::hasAnyScope(['scope-f', 'scope-k']) // false

在测试中作为 Keycloak 用户操作

与 Laravel 中的 $this->actingAs($user) 功能类似,使用此包,您可以在测试类中使用 KeycloakGuard\ActingAsKeycloakUser 特性,然后使用 actingAsKeycloakUser() 方法作为用户操作,并某种程度上跳过 Keycloak 认证

use KeycloakGuard\ActingAsKeycloakUser; public test_a_protected_route() { $this->actingAsKeycloakUser() ->getJson('/api/somewhere') ->assertOk(); }

如果您没有使用 keycloak.load_user_from_database 选项,请在测试时设置 keycloak.preferred_username,并使用有效的 preferred_username。

贡献

您可以使用 VSCODE 的远程容器运行此项目。请确保您将使用内部 VSCODE 终端(在运行的容器内部)。

composer install

composer test

composer test:coverage

联系

Twitter @robsontenorio